Diet Pills Reviews 2013 Uk Soccer

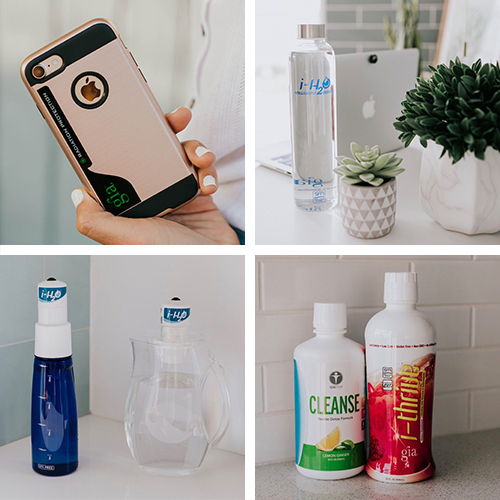

Diet And Exercise For Only Quick Weight Loss If you are seeking to lose weight quickly then Torch Keto you probably need more than just diet and exercise for only quick weight loss pills can help you to achieve your goal. Quick weight loss pills are available in different medical stores. Spend a few minutes reading this article and you will gain valuable information on these pills which can help you shed that excess fat and fast. Fat burners and capsules usually available in the form of quick weight loss pills would help you lose weight faster. They are usually of two three kinds. The first would increase your metabolic rate helping you to burn more calories; second, would suppress your appetite and limit your calorie intake; and third, would increase the body's tenacity and enable you to have longer working out sessions. 📷 Weight Loss Program By Removing All The Waste Colon cleansers jump start your weight loss program by removing all the waste and toxins from your body. They are a good substitute for natural fiber that is found in fruits and vegetables as they work faster.

Diet pills reviews 2013 uk soccer teams

When this happens, our blood cannot flow like it normally does. In many cases, the clogged arteries do not show any symptoms (similar to what happens with cholesterol). Unfortunately, we usually don't realize there's a problem until it causes a heart attack. That's why it's very important to follow a balanced diet that's rich in raw fruits and vegetables to avoid processed foods and to do physical activity. Which foods clog our arteries? Diet is key for overall wellbeing. For that reason, specialists recommend we maintain a healthy diet that provides what we need. According to an investigation published in the Journal of Pharmacology and Experimental Therapeutics, there are some foods, like those of animal origin, that could general arterial obstructions. Foods like vegetables, on the other hand, are beneficial. So, what foods clog the arteries? To look after your health, even if you're suffering some illness it's very important that you are conscious of the dangers. Below, we go into a bit more detail about these foods.

This is called Non-Alcoholic Fatty Liver Disease, abbreviated as NAFLD (pronounced 'Na-Fold'). One of the most significant contributors to fatty liver is high levels of insulin. Having a diet high in sugar will raise insulin. Insulin is supposed to tell the body to store fat in adipocytes (fat cells). When there is a lot of insulin, the liver will start storing the fat into the hepatocytes (liver cell). Over time the liver becomes fatty, and the liver enzymes will begin to rise. The liver metabolizes fructose. Having a lot of high fructose corn syrup is especially hard on the liver. Because high fructose corn syrup will skyrocket insulin and the liver has to work extra hard at metabolizing it. NAFLD usually gets dismissed by doctors. I think that is because there is no medication for fatty liver. If there is not a medication for it, then most docs do not know how to treat it. People often ask me: Is fatty liver going to hurt me? Can I get liver cancer from fatty liver? Are elevated liver enzymes something I need to be concerned with?

Top Rated Weight Loss Solutions in 2021 #1 Rated Diet Program #1 Rated Diet Pill #1 Rated Online Diet Plan ☆ ☆ ☆ ☆ ☆ Read Review or Visit Website How does it work? Follow 30 to 90 day weight loss program, while taking PS1000 Metabolic Burst supplement. PS1000 allows you to lose more weight and reach goals faster than most on weight loss programs. Fat burner, fat blocker, appetite suppressant, and energy booster in one pill. Use it alone or in combination with an eating plan. Best diet pill on a market. Perfectly portioned and convenient meals take the guesswork out of the successful weight loss. Who is it for? People who are dedicated in making lifestyle changes, learn healthy eating habits and want to use diet supplement to help speed up the process. People who want help to curb their appetite, get more energy, and burn more fat. People who want to cook their own meals and learn healthy eating habits. Money Back 180 Days 60 Days Visit Website GO NOW SlimFast® is designed to replace a lot of your daily calories with their snacks and shakes.

Get the latest recipes right in your inbox (Want to know how I meal plan a month in minutes? Here's how! ) Like so many good things in life, this recipe was borne out of a happy accident and necessity. Firstly, I went completely nuts the last time I shopped for groceries because I'm already dreading the day when there's no fruit around aside from old apples and I have to spent the winter eating greens and goram tubers. Which leaves me with approximately 5, 00o times the amount of fruit in my house than could possibly normally be eaten before it goes bad. Secondly, as part of my "don't always cook the same thing" plan, I excitedly picked up a package of "pork brisket" which was marked as boneless. Only to open it up and discover it was actually bone-in spare ribs. I never buy those out of choice. There are so many better rib cuts out there. So I was faced with a two-fold dilemma: 1) what the heck should I do with all this fruit? and 2) ewwwww, spare ribs – how I make good?. Insert club-stomping noises here.

- Diet pills reviews 2013 uk soccer match

- Diet pills reviews 2013 uk soccer roster

- Diet pills reviews 2013 uk soccer tournament

Diet pills reviews 2013 uk soccer standings

Reflux Reflux occurs when stomach acid leaks from the stomach and moves up into the oesophagus. Read more about reflux here. Nervous system problems Conditions that damage the brain and nerves can cause dysphagia, including: stroke – almost half of all people who have had a stroke will have difficulty with swallowing head injury Parkinson's disease motor neurone disease (MND) dementia cerebral palsy achalasia (a condition affecting the oesophagus (the food pipe) that prevents food from entering the stomach properly) Muscle problems Muscle problems of the face or neck, or spasms of the oesophagus, can cause problems with swallowing. Structural problems Swallowing problems can also develop due to damage to structures such as the lip or palate. Sometimes growths like some cancers of airway or oesophagus can cause swallowing difficulties. Signs and symptoms of dysphagia Signs and symptoms of dysphagia include: food or drink gets stuck in the throat or goes down the wrong way eating a meal takes a long time (more than 30 minutes) the need to cough or clear the throat during or after eating and drinking regular heartburn short of breath when eating and drinking avoiding some foods because they are hard to swallow regular chest infections for no obvious reason Babies that have difficulty sucking during breast or bottle feeding could have dysphagia.

Schedule either online or over the phone. Individual results may vary.

Foods including Greek yogurt, whole grains (cooked), raw garlic and onion, and honey will do the trick to get your digestive tract on track. Once you've tweaked your diet to exclude the majority of unhealthy foods and include detoxing ones, you will have more energy. Put it to good use by adding exercise to your schedule to further keep your system working optimally and finally achieve sustainable weight loss. Don't think you have time? The CDC says that, as long as you resistance train twice a week and get a total of 75 to 150 minutes of aerobic activity (depending on the intensity), you can divide it up any way you like, even if you get it in 10 and 15 minute increments here and there. If it improves your health and means not having to fast or down dubious drinks (even if they're all-natural), it's worth it!

Any of these fish would make a very beautiful and prized inhabitant to your home aquaria. Another excellent, if somewhat voracious, predator of bristle worms is the arrow crab. Members of the genus Stenorhynchus are very well known to eat bristle worms. Using their very long claws to extract worms from rockwork, these unusual crabs eat the worms as though they were eating a fuzzy piece of spaghetti. The only negative to these crabs… if there aren't any worms around… they will catch whatever they can to keep themselves fed. Other crabs, shrimp, and small fish are all on the menu if the arrow crab gets hungry enough. Continuing with the invertebrate solution for bristle worms, there is a particular genus of shrimp that can be somewhat helpful in controlling populations of the smaller worms. The coral shrimp of the genus Stenopus have been noted to eat bristle worms in modest numbers. These shrimp are very attractive and can be kept in mated pairs. This ability to keep them in pairs makes the coral shrimp a really wonderful member of your aquarium.